勒索病毒卷土重来?看亚马逊云科技如何保护你的网络安全!

次

次

Hi大家好~我是小亚~

听说勒索病毒很可怕,但是亚马逊云科技有高招,一起来看看吧!

似乎今年愈演愈烈的全球各种勒索攻击都是频繁针对企业,直接的目的都是利益,自从1989年第一次有记录的勒索病毒(PC Cyborg)攻击以来,勒索病毒已经成为一个严峻的网络威胁,而用户一旦中招,很难有比较好的解决办法。

那么到底应该该如何防范勒索病毒,

一旦中招了该怎么应对?

亚马逊云科技保护着数以百万计的活跃客户,世界上具有代表性的行业以及一系列企业包括大型企业、初创企业、教育机构机构和政府组织。大规模和全球性的客户给了我们云安全的广阔视野和深刻视角,我们会将目光迅速转向我们的基础设施和服务。亚马逊云科技的安全始于我们的核心基础设施,它是为云和设计满足最严格的安全性和世界各国的监管要求。

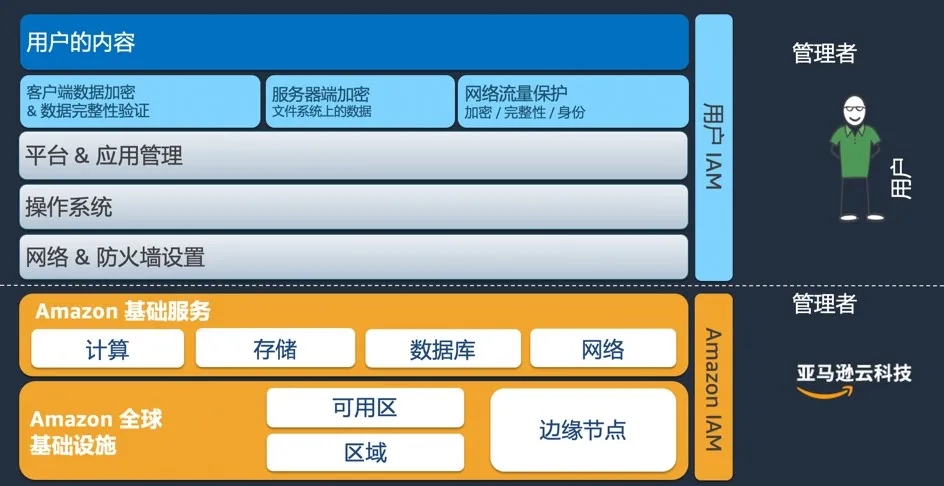

继物理、环境和安全IT基础设施的控制在迁移到亚马逊云科技云之前,客户可能会负责整个控制集的安全合规和审计程序。有了亚马逊云科技,就可以从亚马逊云科技遵从程序继承控制,允许您应该在云端专注于保护工作负载和放入的数据。亚马逊云科技有助于减轻您的操作负担,因为亚马逊云科技操作、管理和控制组件从主机操作系统和虚拟化层到那些设施的人身安全服务操作。

保护亚马逊云科技上的系统和数据是我们共同的责任。当您在亚马逊云科技Cloud中部署系统时,亚马逊云科技通过共享提供帮助你的安全责任。亚马逊云科技工程师云基础设施使用安全的设计原则和客户可以为工作负载实现自己的安全体系结构码部署在亚马逊云科技上。亚马逊云科技负责保护运行所有亚马逊云科技提供的服务。该基础结构由运行亚马逊云科技的硬件、软件、网络和设施云服务组成。客户选择的亚马逊云科技云服务决定客户的责任。这决定了配置的数量作为其安全职责的一部分,客户必须执行的工作。客户有责任管理他们的数据(包括加密选项),对其资产进行分类,并使用亚马逊云科技身份访问管理(IAM)应用适当的权限。

亚马逊云科技

守护你的网络不受勒索病毒侵扰!

在事前,怎么做才能防范勒索病毒入侵我们的环境呢?

在勒索病毒发生前,我们建议客户做安全加固,做好防范,主要包括如下五个方面:

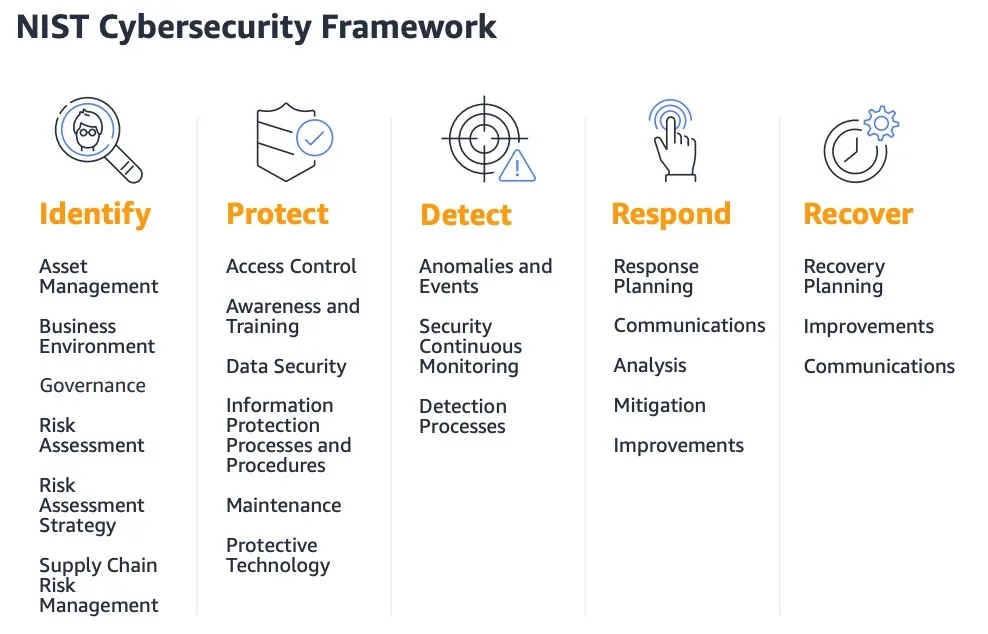

1 适配NIST CSF(网络安全框架)安全模型

实施(NIST)网络安全框架(CSF)将会帮助制定管理和降低网络安全风险的标准为你的组织。它是以结果为中心的旨在帮助您建立一组基本安全性的框架围绕五个功能组织的活动:识别、保护、检测、响应、恢复——改善安全性、风险管理和组织的弹性。

客户可以映射到对应的亚马逊云科技安全以及安全相关服务,根据自己的情况订阅响应的安全能力。尤其是Amazon GuardDuty这类探测类服务,可以帮助客户发现云上环境中的威胁。

客户可以根据NIST CSF框架,建立自己的安全基线。通过Amazon Config服务配置检查项,对重要的云上资产和配置进行基线控制。定义通过Trust Advisor等服务,对云环境中的风险和问题进行检查和建议。

2 对VPC进行分段并设置安全防护

网络分段可以通过减少暴露面,降低被突破可能性以提高安全性,同时会减少攻击者通过横向移的动方式进一步破坏你的环境。将VPC分割成独立的组件安全组,配置NACL,部署网络防火墙以控制必要的流量,可以减少勒索软件的传播能力。

3 梳理用户对关键应用系统和数据的访问权限

客户需要尽早明确关键系统的数据,控制对数据的访问权限,减少不必要的账号访问,避免人为访问,针对需要访问的账号使用最小权限原则。

4 定义并测试数据备份与恢复计划

亚马逊云科技提供多种不同的数据备份和恢复能力供用户选择。数据存储(EFS,EBS)和数据库服务(DDB,RDS),Amazon Storage Gateway等都支持通过Amazon backup服务自动执行备份。同时客户可以通过lambda自动移备份计划和方案,也可以通过S3的跨区域复制实现异地备份。有些勒索病毒甚至会去搜索数据的备份并删除,异地,隔离环境的数据备份方案尤为重要。

RPO目标决定了数据备份的频率,以及备份保存的环境是备份环境还是降级甚至完整的生产环境。而RTO决定了恢复方案中多久可以恢复出备份的数据并让业务系统恢复正常。

5 查找云上关键应用的漏洞并修复

找出暴露的漏洞并修复对于面临威胁的应用系统是当务之急。通过使用Amazon Inspector或者其他第三方漏洞扫描与管理工具,可以找到漏洞,之后通过Amazon System Manager patch manager对系统打补丁,修复漏洞。

6 制定安全事件监控与响应机制并定期演练

针对勒索病毒或者其他安全事件,提前制定好监控与响应机制,定义好处理流程,方法,升级路径和各方资源协调处理。尤其是让业务部门做好万一发生问题的准备。

7 加强安全意识教育

勒索病毒的一个常见的攻击路径是社会工程学攻击,建议客户定期给员工做安全意识教育,尤其是能有可能访问到关键数据的员工。有必要的时候可以做基于社会工程学攻击的演练。

如果发现环境已经中了病毒又该怎么办呢?

在事中部分,我们建议客户在发现自己的环境已经中了勒索病毒时:

1 启动自动化的安全事件监测与响应机制

2 报告给监管机构

发生勒索病毒后,我们怎么再次避免此类事情的发生呢?

在事后恢复阶段,我们建议:

1 分析根本原因,这部分不要是通过系统中的各种蛛丝马迹,分析攻击者的行为轨迹,如从日志分析系统中查找根源。亚马逊云科技的Amazon Detective服务,为客户提供云环境中的安全事件根本原因分析的能力。同时,针对各类日志的搜集与分析的解决方案如Elastic Search服务,帮助可以以可视化的方式,灵活的对各类日志进行分析与展现。

2 总结经验教训,更新安全流程。

总结

虽然勒索软件在发展,但大家的安全意识也在逐渐完备。政府机构、非营利组织和企业全世界都信任亚马逊云科技为他们的基础设施提供动力确保系统和数据的安全。在本次分享的实践中,使用亚马逊云科技服务,您可以采取主动减少勒索软件的可能性和影响的措施你的亚马逊云科技环境。