Azure Õ«ēÕģ©õĖŁÕ┐āÕåģńÜäÕ«ēÕģ©ĶŁ”µŖźÕÆīõ║ŗõ╗Č

µ¼Ī

µ¼Ī

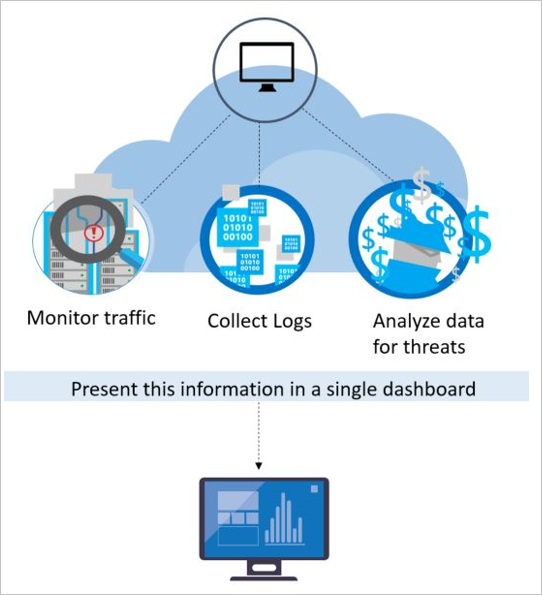

Õ«ēÕģ©õĖŁÕ┐āõĖ║ķā©ńĮ▓Õ£© AzureŃĆüµ£¼Õ£░õ╗źÕÅŖµĘĘÕÉłõ║æńÄ»ÕóāõĖŁńÜäĶĄäµ║Éńö¤µłÉĶŁ”µŖźŃĆé

Õ«ēÕģ©ĶŁ”µŖźńö▒ķ½śń║¦µŻĆµĄŗĶ¦”ÕÅæ’╝īõ╗ģķĆéńö©õ║Ä Azure DefenderŃĆé ÕÅ»õ╗źõ╗ÄŌĆ£Õ«Üõ╗ĘõĖÄĶ«ŠńĮ«ŌĆØķĪĄÕŹćń║¦’╝īÕ”éÕ┐½ķƤÕģźķŚ©’╝ÜÕÉ»ńö© Azure Defender┬ĀõĖŁµēĆĶ┐░ŃĆé ÕÅ»ÕģŹĶ┤╣Ķ»Ģńö© 30 Õż®ŃĆé µ£ēÕģ│µĀ╣µŹ«õĮĀµēĆÕ£©Õī║Õ¤¤õ╗źµēĆķĆēĶ┤¦ÕĖüń╗ÖÕć║ńÜäÕ«Üõ╗ĘĶ»”ń╗åõ┐Īµü»’╝īĶ»ĘÕÅéķśģÕ«ēÕģ©õĖŁÕ┐āÕ«Üõ╗ĘŃĆé

õ╗Ćõ╣łµś»Õ«ēÕģ©ĶŁ”µŖźÕÆīÕ«ēÕģ©õ║ŗõ╗Č’╝¤

ŌĆ£ĶŁ”µŖźŌĆصś»µīćÕ«ēÕģ©õĖŁÕ┐āÕ£©ĶĄäµ║ÉõĖŖµŻĆµĄŗÕł░Õ©üĶāüµŚČńö¤µłÉńÜäķĆÜń¤źŃĆé Õ«ēÕģ©õĖŁÕ┐āµīēõ╝śÕģłń║¦ÕłŚÕć║ĶŁ”µŖź’╝īõ╗źÕÅŖÕ┐½ķƤĶ░āµ¤źķŚ«ķóśµēĆķ£ĆńÜäõ┐Īµü»ŃĆé Õ«ēÕģ©õĖŁÕ┐āĶ┐śµÅÉõŠøµ£ēÕģ│Õ”éõĮĢķÆłÕ»╣µö╗Õć╗ķććÕÅ¢ĶĪźµĢæµÄ¬µ¢ĮńÜäÕ╗║Ķ««ŃĆé

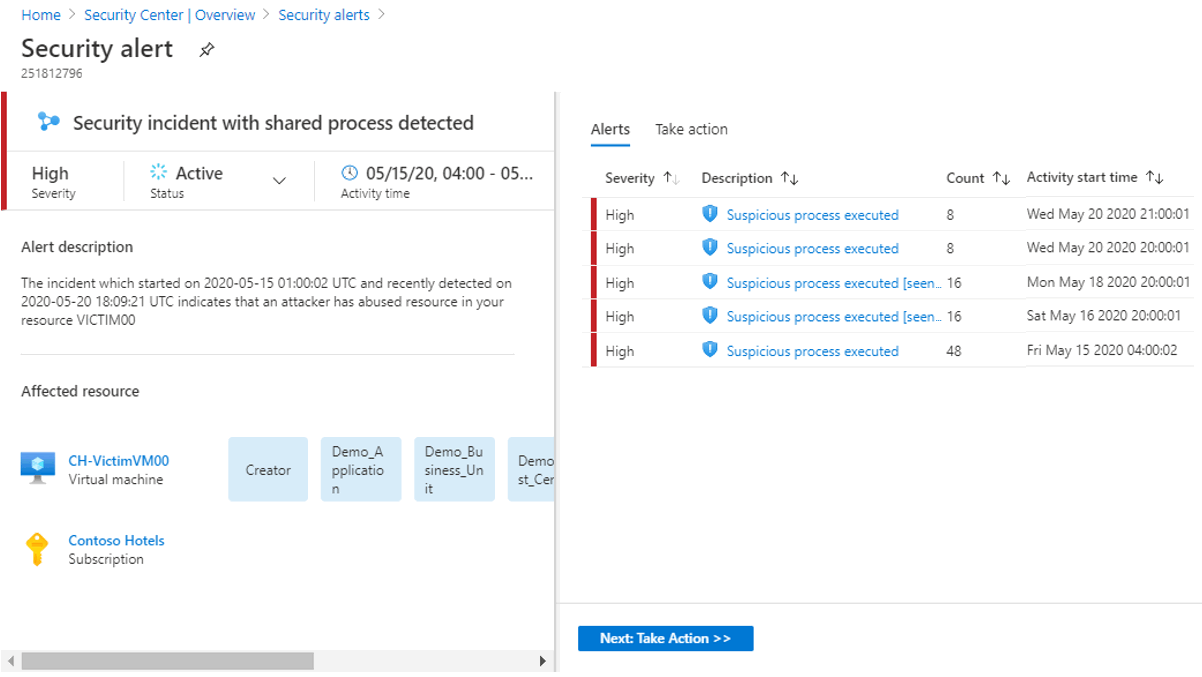

ŌĆ£Õ«ēÕģ©õ║ŗõ╗ČŌĆصś»ńøĖÕģ│ĶŁ”µŖźńÜäķøåÕÉł’╝īĶĆīõĖŹµś»ÕŹĢńŗ¼ÕłŚÕć║µ»ÅõĖ¬ĶŁ”µŖźŃĆé Õ«ēÕģ©õĖŁÕ┐āõĮ┐ńö©õ║æµÖ║ĶāĮĶŁ”µŖźÕģ│ĶüöÕ░åõĖŹÕÉīĶŁ”µŖźÕÆīõĮÄõ┐Øń£¤õ┐ĪÕÅĘÕģ│ĶüöÕł░Õ«ēÕģ©õ║ŗõ╗ČŃĆé

ķĆÜĶ┐ćõ║ŗõ╗Č’╝īÕ«ēÕģ©õĖŁÕ┐āÕÅ»µÅÉõŠøµö╗Õć╗µ┤╗ÕŖ©ÕÆīµēƵ£ēńøĖÕģ│ĶŁ”µŖźńÜäÕŹĢõĖĆĶ¦åÕøŠŃĆé Õł®ńö©µŁżĶ¦åÕøŠ’╝īõĮĀÕÅ»õ╗źÕ┐½ķƤõ║åĶ¦Żµö╗Õć╗ĶĆģķććÕÅ¢ńÜäµōŹõĮ£õ╗źÕÅŖÕÅŚÕĮ▒ÕōŹńÜäĶĄäµ║ÉŃĆé

Õ║öÕ»╣ÕĮōÕēŹńÜäÕ©üĶāü

Ķ┐ćÕÄ╗ 20 Õ╣┤ķćī’╝īÕ©üĶāüµĆüÕŖ┐µ£ēõ║åÕŠłÕż¦ńÜäµö╣ÕÅśŃĆé Õ£©Ķ┐ćÕÄ╗’╝īÕģ¼ÕÅĖķĆÜÕĖĖÕŬķ£ĆµŗģÕ┐āńĮæń½ÖĶó½ÕÉäõĖ¬µö╗Õć╗ĶĆģµö╣Õż┤µŹóķØóŃĆéĶ«ĖÕżÜµāģÕåĄõĖŗ’╝īĶ┐Öõ║øµö╗Õć╗ĶĆģµä¤Õģ┤ĶČŻńÜ䵜»ń£ŗń£ŗŌĆ£Ķć¬ÕĘ▒ĶāĮÕż¤ÕüÜõ╗Ćõ╣łŌĆØŃĆé ĶĆīńÄ░Õ£©’╝īµö╗Õć╗ĶĆģÕłÖµø┤õĖ║ÕżŹµØé’╝īµø┤µ£ēń╗äń╗ćµĆ¦ŃĆé õ╗¢õ╗¼ķĆÜÕĖĖµ£ēÕģĘõĮōńÜäń╗ŵĄÄÕÆīµłśńĢźńø«µĀćŃĆé õ╗¢õ╗¼ńÜäÕÅ»ńö©ĶĄäµ║Éõ╣¤µø┤ÕżÜ’╝īÕøĀõĖ║õ╗¢õ╗¼ÕÅ»ĶāĮµś»ńö▒ÕøĮÕ«Č/Õ£░Õī║µÅÉõŠøĶĄäķćæµö»µīüńÜä’╝īÕÅ»ĶāĮµś»µ£ēń╗äń╗ćńŖ»ńĮ¬ŃĆé

Ķ┐Öõ║øõĖŹµ¢ŁÕÅśÕī¢ńÜäńÄ░Õ«×Õ»╝Ķć┤µö╗Õć╗ĶĆģńÜäõĖōõĖܵ░┤ÕćåÕēŹµēƵ£¬µ£ēÕ£░ķ½śŃĆé õ╗¢õ╗¼õĖŹÕåŹÕ»╣ń»Īµö╣ńĮæķĪĄµä¤Õģ┤ĶČŻŃĆé õ╗¢õ╗¼ńÄ░Õ£©µä¤Õģ┤ĶČŻńÜ䵜»ń¬āÕÅ¢õ┐Īµü»ŃĆüķćæĶ׏ÕĖɵłĘÕÆīń¦üõ║║µĢ░µŹ« - µēƵ£ēĶ┐Öõ║øķāĮÕÅ»õ╗źńö©µØźÕ£©Õģ¼Õ╝ĆÕĖéÕ£║õĖŖµŹóķÆ▒’╝øõ╗¢õ╗¼Ķ┐śµä¤Õģ┤ĶČŻńÜ䵜»ńē╣Õ«ÜńÜäµ£ēÕł®ńö©õ╗ĘÕĆ╝ńÜäÕĢåõĖÜŃĆüµö┐µ▓╗µł¢Õåøõ║ŗĶüīõĮŹŃĆé µ»öĶ┐Öµø┤Õ╝Ģõ║║Õģ│µ│©ńÜ䵜»’╝īĶ┐Öõ║øõ╗źĶ┤óÕŖĪõĖ║ńø«µĀćńÜäµö╗Õć╗ĶĆģÕ£©õŠĄÕģźńĮæń╗£ÕÉÄõ╝ÜńĀ┤ÕØÅÕ¤║ńĪĆń╗ōµ×ä’╝īÕ»╣õ║║õ╗¼ķĆĀµłÉõ╝żÕ«│ŃĆé

õĮ£õĖ║ÕōŹÕ║ö’╝īń╗äń╗ćķĆÜÕĖĖõ╝Üķā©ńĮ▓ÕÉäń¦Źńé╣Ķ¦ŻÕå│µ¢╣µĪł’╝īµ¤źµēŠÕĘ▓ń¤źńÜäµö╗Õć╗ńē╣ÕŠü’╝īķćŹńé╣ÕüÜÕźĮõ╝üõĖÜÕż¢Õø┤ķś▓µŖżµł¢ń╗łń╗ōńé╣ķś▓µŖżŃĆé Ķ┐Öõ║øĶ¦ŻÕå│µ¢╣µĪłõ╝Üńö¤µłÉÕż¦ķćÅńÜäõĮÄõ┐Øń£¤ĶŁ”µŖź’╝īķ£ĆĶ”üÕ«ēÕģ©Õłåµ×ÉÕĖłĶ┐øĶĪīõ╝ÜÕ«ĪÕÆīĶ░āµ¤źŃĆé Õż¦ÕżÜµĢ░ń╗äń╗ćń╝║õ╣ÅÕ┐ģĶ”üńÜ䵌ČķŚ┤ÕÆīõĖōõĖܵŖƵ£»µØźÕōŹÕ║öµŁżń▒╗ĶŁ”µŖź ŌĆō Ķ«ĖÕżÜĶŁ”µŖźĶó½ńĮ«õ╣ŗõĖŹńÉåŃĆé

µŁżÕż¢’╝īµö╗Õć╗ĶĆģńÜäµ¢╣µ│ĢõĖŹµ¢ŁĶ┐øÕī¢’╝īÕÅ»ńĀ┤ÕØÅĶ«ĖÕżÜÕ¤║õ║ÄńŁŠÕÉŹńÜäķś▓ÕŠĪ’╝īÕ╣ČķĆéÕÉłõ║æńÄ»ÕóāŃĆé Õ┐ģķĪ╗ķććńö©µ¢░µ¢╣µ│Ģµø┤Õ┐½Õ£░ńĪ«Õ«Üµ¢░Õć║ńÄ░ńÜäÕ©üĶāü’╝īÕŖĀÕ┐½µŻĆµĄŗÕÆīÕ║öÕ»╣ķƤÕ║”ŃĆé

µīüń╗ŁńøæĶ¦åÕÆīĶ»äõ╝░

Azure Õ«ēÕģ©õĖŁÕ┐āÕÅŚńøŖõ║ÄÕ£©µĢ┤õĖ¬ Microsoft µ£ēÕ«ēÕģ©ńĀöń®ČÕÆīµĢ░µŹ«ń¦æÕŁ”Õøóķś¤’╝īµīüń╗ŁńøæĶ¦åÕ©üĶāüµĆüÕŖ┐ńÜäÕÅśÕī¢µāģÕåĄŃĆé ÕģČõĖŁÕīģµŗ¼õ╗źõĖŗĶ«ĪÕłÆ’╝Ü

Õ©üĶāüµāģµŖźńøæĶ¦å’╝ÜÕ©üĶāüµāģµŖźÕīģµŗ¼ńÄ░µ£ēńÜ䵳¢µ¢░Õć║ńÄ░ńÜäÕ©üĶāüńÜäµ£║ÕłČŃĆüµīćńż║ÕÖ©ŃĆüÕɽõ╣ēÕÆīÕÅ»µōŹõĮ£Õ╗║Ķ««ŃĆé µŁżõ┐Īµü»Õ£©Õ«ēÕģ©ńżŠÕī║Õģ▒õ║½’╝īMicrosoft õ╝ܵīüń╗ŁńøæĶ¦åÕåģķā©ÕÆīÕż¢ķā©µ║ɵÅÉõŠøńÜäÕ©üĶāüµāģµŖźµ║ÉŃĆé

õ┐ĪÕÅĘÕģ▒õ║½’╝ÜÕ«ēÕģ©Õøóķś¤ńÜäĶ¦üĶ¦Żõ╝ÜĶĘ© Microsoft ńÜäõĖĆń│╗ÕłŚõ║æµ£ŹÕŖĪÕÆīµ£¼Õ£░µ£ŹÕŖĪŃĆüµ£ŹÕŖĪÕÖ©ŃĆüÕ«óµłĘń½»ń╗łń╗ōńé╣Ķ«ŠÕżćĶ┐øĶĪīÕģ▒õ║½ÕÆīÕłåµ×ÉŃĆé

Microsoft Õ«ēÕģ©õĖōÕ«Č’╝ܵīüń╗ŁµÄźĶ¦” Microsoft ńÜäÕÉäõĖ¬ÕĘźõĮ£Õ£©õĖōõĖÜÕ«ēÕģ©ķóåÕ¤¤’╝łõŠŗÕ”éÕÅ¢Ķ»üÕÆī Web µö╗Õć╗µŻĆµĄŗ’╝ēńÜäÕøóķś¤ŃĆé

µŻĆµĄŗõ╝śÕī¢’╝ÜķÆłÕ»╣Õ«×ķÖģńÜäÕ«óµłĘµĢ░µŹ«ķøåĶ┐ÉĶĪīńøĖÕģ│ń«Śµ│Ģ’╝īÕ«ēÕģ©ńĀöń®Čõ║║ÕæśõĖÄÕ«óµłĘõĖĆĶĄĘķ¬īĶ»üń╗ōµ×£ŃĆé ķĆÜĶ┐浯ĆÕć║ńÄćÕÆīĶ»»µŖźńÄćõ╝śÕī¢µ£║ÕÖ©ÕŁ”õ╣Āń«Śµ│ĢŃĆé

Õ░åĶ┐Öõ║øµÄ¬µ¢Įń╗ōÕÉłĶĄĘµØź’╝īÕĮóµłÉµ¢░ńÜäµö╣Ķ┐øÕ×ŗµŻĆµĄŗµ¢╣µ│Ģ’╝īõĮ┐õĮĀĶāĮÕż¤ÕŹ│µŚČÕÅŚńøŖ’╝īĶĆīõĮĀõĖŹķ£ĆķććÕÅ¢õ╗╗õĮĢµÄ¬µ¢ĮŃĆé

Õ«ēÕģ©õĖŁÕ┐āÕ”éõĮĢµŻĆµĄŗÕ©üĶāü’╝¤

Microsoft Õ«ēÕģ©ńĀöń®Čõ║║ÕæśÕ¦ŗń╗łÕ£©õĖŹµ¢ŁÕ£░Õ»╗µēŠÕ©üĶāüŃĆé ńö▒õ║ÄÕ£©õ║æõĖŁÕÆīµ£¼Õ£░ńÜäÕ╣┐µ│øÕŁśÕ£©’╝īµłæõ╗¼ÕÅ»õ╗źĶ«┐ķŚ«Õż¦ķćÅńÜäķüźµĄŗµĢ░µŹ«ŃĆé ńö▒õ║ÄĶāĮÕż¤Õ╣┐µ│øĶ«┐ķŚ«ÕÆīµöČķøåÕÉäń¦ŹµĢ░µŹ«ķøå’╝īµłæõ╗¼ÕÅ»õ╗źķĆÜĶ┐ćµ£¼Õ£░µČłĶ┤╣ĶĆģõ║¦ÕōüÕÆīõ╝üõĖÜõ║¦Õōüõ╗źÕÅŖĶüöµ£║µ£ŹÕŖĪÕÅæńÄ░µ¢░ńÜäµö╗Õć╗µ©ĪÕ╝ÅÕÆīĶČŗÕŖ┐ŃĆé ÕøĀµŁż’╝īÕĮōµö╗Õć╗ĶĆģÕÅæÕĖāµ¢░ńÜäĶČŖµØźĶČŖÕżŹµØéńÜäµ╝ŵ¢ŚÕł®ńö©µ¢╣Õ╝ŵŚČ’╝īÕ«ēÕģ©õĖŁÕ┐āÕ░▒ÕÅ»õ╗źÕ┐½ķƤµø┤µ¢░ÕģȵŻĆµĄŗń«Śµ│ĢŃĆé µŁżµ¢╣µ│ĢÕÅ»õ╗źĶ«®ńö©µłĘÕ¦ŗń╗łĶʤõĖŖÕÅśÕī¢ĶĽµĄŗńÜäÕ©üĶāüńÄ»ÕóāŃĆé

õĖ║õ║åµŻĆµĄŗń£¤Õ«×Õ©üĶāüÕÆīÕćÅÕ░æĶ»»µŖź’╝īÕ«ēÕģ©õĖŁÕ┐āĶć¬ÕŖ©µöČķøåŃĆüÕłåµ×ÉÕÆīķøåµłÉµØźĶć¬ Azure ĶĄäµ║ÉÕÆīńĮæń╗£ńÜ䵌źÕ┐ŚµĢ░µŹ«ŃĆé Õ«āĶ┐śķĆéńö©õ║ÄĶ┐׵ğńÜäÕÉłõĮ£õ╝Öõ╝┤Ķ¦ŻÕå│µ¢╣µĪł’╝īÕ”éķś▓ńü½ÕóÖÕÆīń╗łń╗ōńé╣õ┐صŖżĶ¦ŻÕå│µ¢╣µĪłŃĆé Õ«ēÕģ©õĖŁÕ┐āÕłåµ×ÉĶ»źõ┐Īµü»’╝łķĆÜÕĖĖķ£ĆÕ░åÕżÜõĖ¬µØźµ║ÉńÜäõ┐Īµü»Õģ│ĶüöĶĄĘµØź’╝ēÕŹ│ÕÅ»ńĪ«Õ«ÜÕ©üĶāüŃĆé

Õ«ēÕģ©õĖŁÕ┐āõĮ┐ńö©ÕÉäń¦Źķ½śń║¦Õ«ēÕģ©Õłåµ×É’╝īĶ┐£õĖŹµŁóÕćĀń¦ŹÕ¤║õ║ĵö╗Õć╗ńē╣ÕŠüńÜäµ¢╣µ│ĢŃĆé ÕÅ»õ╗źÕģģÕłåÕł®ńö©Õż¦µĢ░µŹ«ÕÆī┬Āµ£║ÕÖ©ÕŁ”õ╣Ā┬ĀµŖƵ£»ńÜäń¬üńĀ┤ĶĘ©µĢ┤õĖ¬õ║æń╗ōµ×äÕ»╣õ║ŗõ╗ČĶ┐øĶĪīĶ»äõ╝░’╝īµŻĆµĄŗķéŻõ║øõĮ┐ńö©µēŗÕŖ©µ¢╣Õ╝ÅõĖŹÕÅ»ĶāĮÕÅæńÄ░ńÜäÕ©üĶāü’╝īÕ╣Čķó䵥ŗµö╗Õć╗ńÜäÕÅæÕ▒Ģµ¢╣Õ╝ÅŃĆé µŁżń▒╗Õ«ēÕģ©Õłåµ×ÉÕīģµŗ¼’╝Ü

ķøåµłÉÕ©üĶāüµÖ║ĶāĮ’╝ÜMicrosoft µÅÉõŠøÕż¦ķćÅńÜäÕģ©ńÉāÕ©üĶāüµāģµŖźŃĆé ķüźµĄŗµĢ░µŹ«ńÜäµØźµ║ÉÕīģµŗ¼’╝ÜAzureŃĆüMicrosoft 365ŃĆüMicrosoft CRM OnlineŃĆüMicrosoft Dynamics AXŃĆüoutlook.comŃĆüMSN.comŃĆüMicrosoft µĢ░ÕŁŚńŖ»ńĮ¬ķā©ķŚ© (DCU)ŃĆüMicrosoft Õ«ēÕģ©ÕōŹÕ║öõĖŁÕ┐ā (MSRC)ŃĆé ńĀöń®Čõ║║Õæśõ╣¤õ╝ܵöČÕł░Õ£©õĖ╗Ķ”üõ║æµ£ŹÕŖĪµÅÉõŠøÕĢåõ╣ŗķŚ┤Õģ▒õ║½ńÜäÕ©üĶāüµāģµŖźõ┐Īµü»’╝īõ╗źÕÅŖµØźĶć¬ÕģČõ╗¢ń¼¼õĖēµ¢╣ńÜäµ║ÉŃĆé Azure Õ«ēÕģ©õĖŁÕ┐āÕÅ»ĶāĮõ╝ÜÕ£©Õłåµ×ÉĶ»źõ┐Īµü»ÕÉÄÕÅæÕć║ĶŁ”µŖź’╝īµÅÉķåÆńö©µłĘµ│©µäÅµØźĶć¬ĶĪīõĖ║õĖŹń½»µö╗Õć╗ĶĆģńÜäÕ©üĶāüŃĆé

ĶĪīõĖ║Õłåµ×É’╝ÜĶĪīõĖ║Õłåµ×ɵś»õĖĆń¦ŹµŖƵ£»’╝īĶ»źµŖƵ£»õ╝ÜÕ»╣µĢ░µŹ«Ķ┐øĶĪīÕłåµ×ÉÕ╣ČÕ░åµĢ░µŹ«õĖÄõĖĆń│╗ÕłŚÕĘ▓ń¤źµ©ĪÕ╝ÅÕ»╣µ»öŃĆé õĖŹĶ┐ć’╝īĶ┐Öõ║øµ©ĪÕ╝ÅõĖŹµś»ń«ĆÕŹĢńÜäńē╣ÕŠü’╝ī ķ£ĆĶ”üÕ»╣Õż¦Õ×ŗµĢ░µŹ«ķøåĶ┐Éńö©ÕżŹµØéńÜäµ£║ÕÖ©ÕŁ”õ╣Āń«Śµ│ĢµØźńĪ«Õ«Ü’╝ī µł¢ĶĆģńö▒Õłåµ×ÉõĖōÕ«ČķĆÜĶ┐ćõ╗öń╗åÕłåµ×ɵüȵäÅĶĪīõĖ║µØźńĪ«Õ«ÜŃĆé Azure Õ«ēÕģ©õĖŁÕ┐āÕÅ»õ╗źõĮ┐ńö©ĶĪīõĖ║Õłåµ×ÉÕ»╣ĶÖܵŗ¤µ£║µŚźÕ┐ŚŃĆüĶÖܵŗ¤ńĮæń╗£Ķ«ŠÕżćµŚźÕ┐ŚŃĆüń╗ōµ×䵌źÕ┐ŚÕÆīÕģČõ╗¢ĶĄäµ║ÉĶ┐øĶĪīÕłåµ×É’╝īńĪ«Õ«ÜķüŁÕł░µ│äķ£▓ńÜäĶĄäµ║ÉŃĆé

Õ╝éÕĖĖµŻĆµĄŗ’╝ÜAzure Õ«ēÕģ©õĖŁÕ┐āõ╣¤ķĆÜĶ┐ćÕ╝éÕĖĖµŻĆµĄŗńĪ«Õ«ÜÕ©üĶāüŃĆé õĖÄĶĪīõĖ║Õłåµ×É’╝łõŠØĶĄ¢õ║Äõ╗ÄÕż¦Õ×ŗµĢ░µŹ«ķøåµ┤Šńö¤ńÜäÕĘ▓ń¤źµ©ĪÕ╝Å’╝ēńøĖµ»ö’╝īÕ╝éÕĖĖµŻĆµĄŗµø┤ŌĆ£õĖ¬µĆ¦Õī¢ŌĆØ’╝īµ│©ķćŹńē╣Õ«Üõ║ÄõĮĀńÜäķā©ńĮ▓ńÜäÕ¤║ń║┐ŃĆé Ķ┐Éńö©µ£║ÕÖ©ÕŁ”õ╣ĀńĪ«Õ«Üķā©ńĮ▓ńÜ䵣ŻÕĖĖµ┤╗ÕŖ©’╝īÕ╣Čńö¤µłÉĶ¦äÕłÖ’╝īÕ«Üõ╣ēÕÅ»ĶāĮĶĪ©ńż║Õ«ēÕģ©õ║ŗõ╗ČńÜäÕ╝éÕĖĖµØĪõ╗ČŃĆé

Õ”éõĮĢÕ»╣ĶŁ”µŖźĶ┐øĶĪīÕłåń▒╗’╝¤

Õ«ēÕģ©õĖŁÕ┐āõĖ║ĶŁ”µŖźÕłåķģŹõĖźķ揵Ʀ’╝īõ╗źÕĖ«ÕŖ®õĮĀńĪ«Õ«ÜÕÅéõĖĵ»ÅõĖ¬ĶŁ”µŖźńÜäķĪ║Õ║Åõ╝śÕģłń║¦’╝īõ╗źõŠ┐Õ£©ĶĄäµ║ɵ│äµ╝ŵŚČÕÅ»õ╗źń½ŗÕŹ│Ķ«┐ķŚ«ŃĆé õĖźķ揵ƦÕÅ¢Õå│õ║ÄÕ«ēÕģ©õĖŁÕ┐āÕ£©ÕÅæÕć║ĶŁ”µŖźµŚČµēĆõŠØµŹ«ńÜ䵯ƵĄŗń╗ōµ×£ÕÆīÕłåµ×Éń╗ōµ×£ńÜäńĮ«õ┐ĪÕ║”’╝īõ╗źÕÅŖÕ»╝Ķć┤ÕÅæÕć║ĶŁ”µŖźńÜäµ┤╗ÕŖ©ńÜäµüȵäÅõ╝üÕøŠńÜäńĮ«õ┐ĪÕ║”ŃĆé

┬ĀÕżćµ│©

ĶŁ”µŖźõĖźķćŹµĆ¦Õ£©ķŚ©µłĘÕÆīµŚ®õ║Ä 2019-01-01 ńÜä REST API õĖŁõ╗źõĖŹÕÉīńÜäµ¢╣Õ╝ŵśŠńż║ŃĆé Õ”éµ×£õĮĀõĮ┐ńö©ńÜ䵜»ĶŠāõĮÄńēłµ£¼ńÜä API’╝īĶ»ĘÕŹćń║¦õ╗źĶÄĘÕŠŚõĖĆĶć┤ńÜäõĮōķ¬ī’╝īÕ”éõĖŗµēĆĶ┐░ŃĆé

| õĖźķ揵Ʀ | Õ╗║Ķ««ńÜäÕōŹÕ║ö | |

|---|---|---|

| ķ½ś | ĶĄäµ║ÉķüŁÕł░µ│äķ£▓ńÜäÕÅ»ĶāĮµĆ¦ĶŠāķ½śŃĆé Õ║öń½ŗÕŹ│Ķ┐øĶĪīĶ░āµ¤źŃĆé Õ«ēÕģ©õĖŁÕ┐āÕ£©µēƵŻĆµĄŗÕć║ńÜäµüȵäŵäÅÕøŠÕÆīńö©õ║ÄÕÅæÕć║ĶŁ”µŖźńÜäÕÅæńÄ░ń╗ōµ×£µ¢╣ķØóńÜäÕÅ»õ┐ĪÕ║”ĶŠāķ½śŃĆé õŠŗÕ”é’╝īµŻĆµĄŗÕł░µē¦ĶĪīÕĘ▓ń¤źńÜäµüȵäÅÕĘźÕģĘńÜäĶŁ”µŖź’╝īõŠŗÕ”éńö©õ║ÄÕ棵Ź«ńøŚń¬āńÜäõĖĆń¦ŹÕĖĖĶ¦üÕĘźÕģĘ MimikatzŃĆé | |

| õĖŁńŁē | Ķ┐ÖÕÅ»ĶāĮµś»õĖĆõĖ¬ÕÅ»ń¢æµ┤╗ÕŖ©’╝īµŁżń▒╗µ┤╗ÕŖ©ÕÅ»ĶāĮĶĪ©µśÄĶĄäµ║ÉķüŁÕł░µ│äµ╝ÅŃĆé Õ«ēÕģ©õĖŁÕ┐āÕ»╣Õłåµ×ɵł¢ÕÅæńÄ░ń╗ōµ×£ńÜäÕÅ»õ┐ĪÕ║”õĖ║õĖŁńŁē’╝īµēƵŻĆµĄŗÕł░ńÜäµüȵäŵäÅÕøŠńÜäÕÅ»õ┐ĪÕ║”õĖ║õĖŁńŁēÕł░ķ½śŃĆé Ķ┐Öõ║øķĆÜÕĖĖµś»µ£║ÕÖ©ÕŁ”õ╣Āµł¢Õ¤║õ║ÄÕ╝éÕĖĖńÜ䵯ƵĄŗŃĆé õŠŗÕ”é’╝īõ╗ÄÕ╝éÕĖĖõĮŹńĮ«Ķ┐øĶĪīńÜäńÖ╗ÕĮĢÕ░ØĶ»ĢŃĆé | |

| õĮÄ | Ķ┐ÖÕÅ»ĶāĮµś»µŚĀÕŹ▒ķÖ®µł¢ÕĘ▓Ķó½ķś╗µŁóńÜäµö╗Õć╗ŃĆé Õ«ēÕģ©õĖŁÕ┐āõĖŹÕż¬ńĪ«Õ«ÜµŁżµäÅÕøŠµś»ÕÉ”ÕĖ”µ£ēµüȵäÅ’╝īõ╣¤õĖŹÕż¬ńĪ«Õ«ÜµŁżµ┤╗ÕŖ©µś»ÕÉ”µŚĀµüȵäÅŃĆé õŠŗÕ”é’╝īµŚźÕ┐ŚµĖģķÖżµś»ÕĮōµö╗Õć╗ĶĆģÕ░ØĶ»ĢķÜÉĶŚÅĶĖ¬Ķ┐╣µŚČÕÅ»ĶāĮÕÅæńö¤ńÜäµōŹõĮ£’╝īõĮåÕ£©Ķ«ĖÕżÜµāģÕåĄõĖŗµŁżµōŹõĮ£µś»ńö▒ń«ĪńÉåÕæśµē¦ĶĪīńÜäõŠŗĶĪīµōŹõĮ£ŃĆé Õ«ēÕģ©õĖŁÕ┐āķĆÜÕĖĖõĖŹõ╝ÜÕæŖń¤źõĮĀµö╗Õć╗õĮĢµŚČĶó½ķś╗µŁó’╝īķÖżķØ×Ķ┐Öµś»µłæõ╗¼Õ╗║Ķ««õĮĀÕ║öĶ»źõ╗öń╗嵤źń£ŗńÜäõĖĆõĖ¬Õ╝ĢÕÅæÕģ│µ│©ńÜäµĪłõŠŗŃĆé | |

| õ┐Īµü» | ÕŬµ£ēÕ£©µĘ▒Õī¢Õł░µ¤ÉõĖ¬Õ«ēÕģ©õ║ŗõ╗ȵŚČ’╝īµł¢ĶĆģÕ”éµ×£Õ░å REST API õĖÄńē╣Õ«ÜĶŁ”µŖź ID ķģŹÕÉłõĮ┐ńö©’╝īµēŹõ╝Üń£ŗÕł░õ┐Īµü»ĶŁ”µŖźŃĆé õĖĆõĖ¬õ║ŗõ╗ČķĆÜÕĖĖńö▒Õż¦ķćÅĶŁ”µŖźń╗䵳ɒ╝īõĖĆõ║øĶŁ”µŖźÕŹĢńŗ¼ń£ŗµØźÕÅ»ĶāĮõ╗ĘÕĆ╝õĖŹÕż¦’╝īõĮåÕ£©ń╗╝ÕÉłÕģČõ╗¢ĶŁ”µŖźńÜäµāģÕåĄõĖŗÕłÖÕĆ╝ÕŠŚµĘ▒ÕģźµÄ󵤟ŃĆé | |

Õ»╝Õć║ĶŁ”µŖź

õĮĀÕÅ»õ╗źķĆÜĶ┐ćÕżÜń¦Źµ¢╣µ│ĢÕ£©Õ«ēÕģ©õĖŁÕ┐āÕż¢µ¤źń£ŗĶŁ”µŖź’╝īÕģČõĖŁÕīģµŗ¼’╝Ü

ĶŁ”µŖźõ╗¬ĶĪ©µØ┐õĖŖńÜäŌĆ£õĖŗĶĮĮ CSV µŖźĶĪ©ŌĆØÕÅ»µÅÉõŠøÕł░ CSV ńÜäõĖƵ¼ĪµĆ¦Õ»╝Õć║ŃĆé

Õ«Üõ╗ĘÕÆīĶ«ŠńĮ«õĖŁńÜäŌĆ£Ķ┐×ń╗ŁÕ»╝Õć║ŌĆØÕģüĶ«ĖõĮĀÕ░åÕ«ēÕģ©ĶŁ”µŖźÕÆīÕ╗║Ķ««µĄüķģŹńĮ«Õł░ Log Analytics ÕĘźõĮ£Õī║ÕÆīõ║ŗõ╗ČõĖŁÕ┐āŃĆé┬ĀĶ»”ń╗åõ║åĶ¦ŻĶ┐×ń╗ŁÕ»╝Õć║

Azure Sentinel Ķ┐׵ğÕÖ©┬ĀÕ░å Azure Õ«ēÕģ©õĖŁÕ┐āńÜäÕ«ēÕģ©ĶŁ”µŖźµĄüÕ╝Åõ╝ĀĶŠōÕł░ Azure SentinelŃĆé┬ĀĶ»”ń╗åõ║åĶ¦ŻÕ”éõĮĢÕ░å Azure Õ«ēÕģ©õĖŁÕ┐āõĖÄ Azure Sentinel Ķ┐׵ğ

Azure Õ«ēÕģ©õĖŁÕ┐āõĖŁńÜäõ║æµÖ║ĶāĮĶŁ”µŖźÕģ│Ķüö’╝łõ║ŗõ╗Č’╝ē

Azure Õ«ēÕģ©õĖŁÕ┐āõĮ┐ńö©ķ½śń║¦Õłåµ×ÉÕÆīÕ©üĶāüµāģµŖźµØźµīüń╗ŁÕłåµ×ɵĘĘÕÉłõ║æÕĘźõĮ£Ķ┤¤ĶĮĮ’╝īÕ£©ÕŁśÕ£©µüȵäŵ┤╗ÕŖ©µŚČÕÅæÕć║ĶŁ”µŖźŃĆé

Õ©üĶāüńÜäĶīāÕø┤µŁŻÕ£©õĖŹµ¢Łµē®Õż¦ŃĆé µŻĆµĄŗÕō¬µĆĢµ£ĆÕŠ«Õ░ÅńÜäµö╗Õć╗ńÜäķ£Ćµ▒éõ╣¤µś»ÕŠłķćŹĶ”üńÜä’╝īĶĆīÕ«ēÕģ©Õłåµ×Éõ║║ÕæśÕ»╣õĖŹÕÉīńÜäĶŁ”µŖźĶ┐øĶĪīõ╝ÜÕ«ĪÕ╣ČĶ»åÕł½Õ«×ķÖģµö╗Õć╗ÕÅ»ĶāĮķØ×ÕĖĖÕģʵ£ēµīæµłśµĆ¦ŃĆé Õ«ēÕģ©õĖŁÕ┐āÕÅ»õ╗źÕĖ«ÕŖ®Õłåµ×Éõ║║ÕæśÕżäńÉåĶ┐Öõ║øń¢▓õ║ÄÕ║öõ╗śńÜäĶŁ”µŖźŃĆé ķĆÜĶ┐ćÕ░åõĖŹÕÉīńÜäĶŁ”µŖźÕÆīõĮÄõ┐Øń£¤Õ║”õ┐ĪÕÅĘÕģ│ĶüöÕł░Õ«ēÕģ©õ║ŗõ╗ČõĖŁ’╝īÕ«āµ£ēÕŖ®õ║ÄĶ»Ŗµ¢ŁÕÅæńö¤ńÜäµö╗Õć╗ŃĆé

Fusion Õłåµ×ɵś»õĖ║Õ«ēÕģ©õĖŁÕ┐āõ║ŗõ╗ȵÅÉõŠøµö»µīüńÜäµŖƵ£»ÕÆīÕłåµ×ÉÕÉÄń½»’╝īÕ«āõĮ┐Õ«ēÕģ©õĖŁÕ┐āĶāĮÕż¤Õ░åõĖŹÕÉīńÜäĶŁ”µŖźÕÆīõĖŖõĖŗµ¢ćõ┐ĪÕÅĘÕģ│ĶüöÕ£©õĖĆĶĄĘŃĆé Fusion µ¤źń£ŗĶĘ©ĶĄäµ║ÉĶ«óķśģõĖŖµŖźÕæŖńÜäõĖŹÕÉīõ┐ĪÕÅĘŃĆé Fusion µ¤źµēŠÕģʵ£ēÕģ▒õ║½õĖŖõĖŗµ¢ćõ┐Īµü»ńÜäµö╗Õć╗Ķ┐øÕ║”µł¢õ┐ĪÕÅĘńÜ䵩ĪÕ╝Å’╝īµīćńż║õĮĀÕ║öĶ»źÕ»╣Õ«āõ╗¼õĮ┐ńö©ń╗¤õĖĆńÜäÕōŹÕ║öĶ┐ćń©ŗŃĆé

Fusion Õłåµ×ÉÕ░åÕ«ēÕģ©Õ¤¤ń¤źĶ»åõĖÄ AI ńøĖń╗ōÕÉł’╝īńö©õ║ÄÕłåµ×ÉĶŁ”µŖź’╝īÕÅæńÄ░µ¢░ńÜäµö╗Õć╗µ©ĪÕ╝ÅŃĆé

Õ«ēÕģ©õĖŁÕ┐āÕł®ńö© MITRE µö╗Õć╗ń¤®ķśĄÕ░åĶŁ”µŖźõĖÄÕģȵä¤ń¤źµäÅÕøŠńøĖÕģ│Ķüö’╝īµ£ēÕŖ®õ║ÄÕĮóµłÉĶ¦äĶīāÕī¢ńÜäÕ«ēÕģ©Õ¤¤ń¤źĶ»åŃĆé µŁżÕż¢’╝īķĆÜĶ┐ćõĮ┐ńö©õĖ║µö╗Õć╗ńÜäµ»ÅõĖ¬µŁźķ¬żµöČķøåńÜäõ┐Īµü»’╝īÕ«ēÕģ©õĖŁÕ┐āÕÅ»õ╗źµÄÆķÖżń£ŗõ╝╝µś»µö╗Õć╗µŁźķ¬żõĮåÕ«×ķÖģõĖŖõĖŹµś»ńÜäµ┤╗ÕŖ©ŃĆé

ńö▒õ║ĵö╗Õć╗ķĆÜÕĖĖÕÅæńö¤Õ£©õĖŹÕÉīńÜäń¦¤µłĘõ╣ŗķŚ┤’╝īÕ«ēÕģ©õĖŁÕ┐āÕÅ»õ╗źń╗ōÕÉł AI ń«Śµ│ĢµØźÕłåµ×ɵ»ÅõĖ¬Ķ«óķśģõĖŖµŖźÕæŖńÜäµö╗Õć╗Õ║ÅÕłŚŃĆé µŁżµŖƵ£»Õ░åµö╗Õć╗Õ║ÅÕłŚµĀćĶ»åõĖ║ÕĖĖĶ¦üńÜäĶŁ”µŖźµ©ĪÕ╝Å’╝īĶĆīõĖŹµś»ÕŬµś»ÕüČńäČÕ£░ńøĖõ║ÆÕģ│ĶüöŃĆé

Õ£©Ķ░āµ¤źõ║ŗõ╗ȵ£¤ķŚ┤’╝īÕłåµ×ÉÕæśń╗ÅÕĖĖķ£ĆĶ”üķóØÕż¢ńÜäõĖŖõĖŗµ¢ć’╝īõ╗źõŠ┐ÕŠŚÕć║µ£ēÕģ│Õ©üĶāüńÜäµĆ¦Ķ┤©õ╗źÕÅŖÕ”éõĮĢń╝ōĶ¦ŻÕ©üĶāüńÜäĶŻüÕ«ÜŃĆé õŠŗÕ”é’╝īÕŹ│õĮ┐µŻĆµĄŗÕł░ńĮæń╗£Õ╝éÕĖĖ’╝īõĮåõĖŹõ║åĶ¦ŻńĮæń╗£õĖŖÕÅæńö¤ńÜäÕģČõ╗¢µāģÕåĄµł¢ĶĆģńø«µĀćĶĄäµ║ÉńøĖÕģ│µāģÕåĄ’╝īÕŠłķÜŠń¤źķüōµÄźõĖŗµØźĶ”üķććÕÅ¢õ╗Ćõ╣łµōŹõĮ£ŃĆé õĖ║õ║åµÅÉõŠøÕĖ«ÕŖ®’╝īÕ«ēÕģ©õ║ŗõ╗ČÕÅ»õ╗źÕīģµŗ¼ÕĘźõ╗ČŃĆüńøĖÕģ│õ║ŗõ╗ČÕÆīõ┐Īµü»ŃĆé ÕÅ»ńö©õ║ÄÕ«ēÕģ©õ║ŗõ╗ČńÜäÕģČõ╗¢õ┐Īµü»ÕøĀµŻĆµĄŗÕł░ńÜäÕ©üĶāüń▒╗Õ×ŗÕÆīńÄ»ÕóāķģŹńĮ«ĶĆīÕ╝éŃĆé

┬ĀµÅÉńż║

µ£ēÕģ│ÕÅ»ķĆÜĶ┐ćÕÉłµłÉÕłåµ×Éńö¤µłÉńÜäÕ«ēÕģ©õ║ŗõ╗ČĶŁ”µŖźńÜäÕłŚĶĪ©’╝īĶ»ĘÕÅéķśģĶŁ”µŖźńÜäÕ╝Ģńö©ĶĪ©ŃĆé

Ķ”üń«ĪńÉåÕ«ēÕģ©õ║ŗõ╗Č’╝īĶ»ĘÕÅéķśģÕ”éõĮĢń«ĪńÉå Azure Õ«ēÕģ©õĖŁÕ┐āõĖŁńÜäÕ«ēÕģ©õ║ŗõ╗ČŃĆé

- Õ”éõĮĢÕ£©iPhoneõĖŖÕ┐½ķƤµēŠÕł░TikTokÕźĮÕÅŗ’╝¤Ķ┐ÖõĖżõĖ¬ń«ĆÕŹĢµ¢╣µ│ĢĶĮ╗µØŠµÉ×Õ«Ü’╝ü

- ÕøĮÕåģńö©µłĘÕ”éõĮĢõĖŗĶĮĮÕÆīõĮ┐ńö©TikTok’╝¤Ķŗ╣µ×£ÕÆīÕ«ēÕŹōĶ«ŠÕżćµ£ēõĖŹÕÉīĶ”üµ▒éÕÉŚ’╝¤

- õĖ╗Ķ┤”ÕÅĘõĖÄÕē»Ķ┤”ÕÅĘÕ”éõĮĢķģŹÕÉłńø┤µÆŁ’╝¤µÅŁń¦śÕż¦ÕÅĘń▓ēõĖØÕó×ķĢ┐ńÜäń¦śĶ»Ć’╝ü

- TikTokĶĮ»ĶĘ»ńö▒ń£¤ńÜäµ£ēÕ┐ģĶ”üÕÉŚ’╝¤Õ”éõĮĢĶ«®õĮĀńÜäńĮæķƤµ»öÕł½õ║║Õ┐½’╝¤

- ÕøĮÕåģµŚĀµ│ĢµŁŻÕĖĖõĮ┐ńö©TikTok’╝¤Ķ┐Öõ║øĶ«ŠńĮ«õĮĀń¤źķüōõ║åÕÉŚ’╝¤

- TikTokÕĖ”Ķ┤¦µØāķÖÉÕ”éõĮĢńö│Ķ»Ę’╝¤ÕĢåÕōüµ®▒ń¬ŚĶĮ╗µØŠÕÅśńÄ░’╝īõĮĀÕŁ”õ╝Üõ║åÕÉŚ’╝¤

- õĖ║õ╗Ćõ╣łÕøĮÕåģÕĮ▒Ķ¦åÕē¬ĶŠæõĖŹĶĄÜķÆ▒õ║å’╝¤TikTokĶāĮÕÉ”µłÉõĖ║õĮĀńÜäõĖŗõĖĆõĖ¬ĶĄÜķÆ▒Õł®ÕÖ©’╝¤

- TikTokń¤ŁĶ¦åķóæÕĖ”Ķ┤¦µĆĵĀʵēŹĶāĮµ£łĶĄÜ20õĖć’╝¤Õ░ÅÕøóķś¤Õ”éõĮĢÕ┐½ķĆ¤Õ«×ńÄ░ķ½śµöČńøŖ’╝¤